Cybersecurity-onderzoekers bij Cado Security hebben een nieuwe malware-as-a-service (MaaS) geïdentificeerd die gericht is op macOS-gebruikers en houders van cryptovaluta.

De nieuwe macOS-malware met de naam “Cthulhu Stealer” werd voor het eerst gespot eind 2023 en wordt als service op het darkweb verkocht voor $ 500 per maand.

De belangrijkste functie van deze schadelijke malware is het extraheren van gevoelige informatie van geïnfecteerde Macs, zoals browsercookies, systeemwachtwoorden, opgeslagen wachtwoorden van iCloud Keychain, cryptocurrency-wallets van verschillende winkels, inclusief game-accounts, informatie over de webbrowser en zelfs Telegram Tdata-accountgegevens.

Cthulhu Stealer is een Apple disk image (DMG) gebundeld met twee binaries ontworpen voor x86_64 en ARM architecturen. Het is geschreven in GoLang en vermomt zichzelf als legitieme software, en imiteert populaire applicaties zoals CleanMyMac, Grand Theft Auto VI en Adobe GenP, schreef Cato Security-onderzoeker Tara Gould in een recent Cado Security rapport.

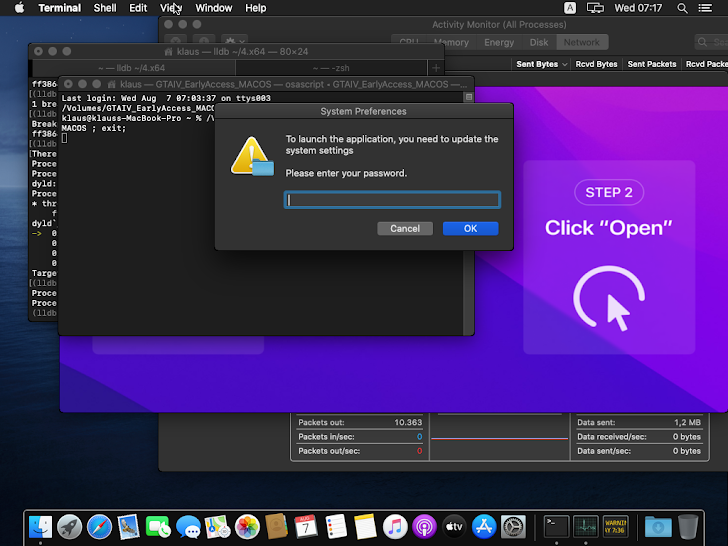

Zodra de gebruiker het dmg-bestand mount, wordt de gebruiker gevraagd de software te openen. Nadat het bestand, osascript, is geopend, wordt de gebruiker gevraagd om zijn systeemwachtwoord in te voeren via de opdrachtregeltool van macOS, die AppleScript en JavaScript uitvoert.

Na het invoeren van het initiële wachtwoord vraagt een tweede prompt om het MetaMask-wachtwoord van de gebruiker. Vervolgens wordt een directory in ‘/Users/Shared/NW’ aangemaakt om gestolen credentials in tekstbestanden op te slaan.

De malware is ook ontworpen om iCloud Keychain-wachtwoorden te dumpen in Keychain.txt met behulp van een open-sourcetool genaamd Chainbreak. De gestolen gegevens worden gecomprimeerd en opgeslagen in een ZIP-archiefbestand, waarna ze worden geëxfiltreerd naar een command-and-control (C2)-server die wordt beheerd door de aanvallers.

Zodra de Cthulhu Stealer-malware toegang krijgt, maakt het een directory aan in ‘/Users/Shared/NW’ met de gestolen inloggegevens opgeslagen in tekstbestanden. Vervolgens gaat het over tot het maken van vingerafdrukken van het systeem van het slachtoffer, waarbij informatie wordt verzameld, waaronder het IP-adres, de systeemnaam, de versie van het besturingssysteem, hardware en software-informatie.

“De functionaliteit en kenmerken van Cthulhu Stealer lijken erg op die van Atomic Stealer, wat aangeeft dat de ontwikkelaar van Cthulhu Stealer waarschijnlijk Atomic Stealer heeft genomen en de code heeft aangepast. Het gebruik van osascript om de gebruiker om zijn wachtwoord te vragen is vergelijkbaar in Atomic Stealer en Cthulhu, zelfs met dezelfde spelfouten,” voegde het rapport toe.

Rapporten geven echter aan dat de dreigingsactoren achter de Cthulhu Stealer mogelijk hun activiteiten hebben gestaakt, naar verluidt vanwege betalingsgeschillen en beschuldigingen van oplichters te zijn of deel te nemen aan een exit scam. Dit leidde tot een permanente ban van de marktplaats waar de malware werd gepromoot.

Hoewel macOS al lang als een veilig systeem wordt beschouwd, blijft malware die gericht is op Mac-gebruikers een toenemende beveiligingszorg. Om zich te beschermen tegen potentiële cyberdreigingen, wordt gebruikers geadviseerd om altijd software te downloaden van vertrouwde bronnen, de ingebouwde beveiligingsfuncties van macOS zoals Gatekeeper in te schakelen, het systeem en apps up-to-date te houden met de nieuwste beveiligingspatches en te overwegen om betrouwbare antivirussoftware te gebruiken om een extra beschermingslaag te bieden.